¿Qué es ClickFix y FileFix? Por qué debe tener cuidado

Aprenda qué es lo que hace que ClickFix y FileFix sean tan peligrosos.

No es la primera vez que hablamos de ingeniería social. Al fin y al cabo, es uno de los principales métodos empleados por los actores de amenazas para penetrar la seguridad de los sistemas de TI. Sin embargo, lo más alarmante es la cantidad de formas que puede tomar. Un buen ejemplo de lo anterior son ClickFix y FileFix.

Según ESET, esta clase de ataques han tenido un aumento del 517% en los últimos meses. Esto los vuelve el segundo vector de ataque más común detrás del phishing. ¿Pero qué los hace tan efectivos? Primero tenemos que explicar cómo funcionan.

¿Qué es ClickFix?

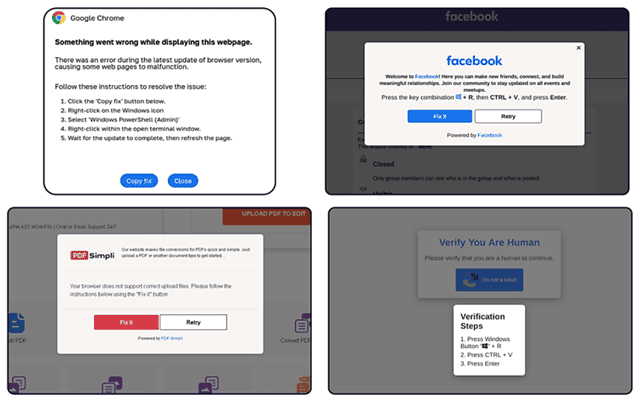

Aunque fue documentada por primera vez en 2024, ClickFix tuvo su auge en 2025. Basada en navegadores, esta modalidad de ingeniería social emplea ventanas emergentes que manipulan a sus víctimas para que hagan clic en un botón que copiará un comando en su portapapeles de Windows. Las excusas para contactar a los usuarios pueden ir desde la necesidad de actualizar el navegador o corregir un error al abrir un documento hasta problemas con el micrófono en Google Meet o Zoom.

Ejemplos de alertas falsas de inconvenientes técnicos. Fuente: Sekoia

El fin es que la víctima copie dicho comando en PowerShell por medio del cuadro de diálogo Ejecutar de Windows (Win+R) para «solucionar» el problema. En realidad, está siendo engañada para ejecutar scripts maliciosos por su cuenta. ¿Cuál es el resultado? La descarga de malware y otras herramientas maliciosas, tales como ladrones de información, como Lumma Stealer, y software de gestión y monitoreo remoto (RMM), como NetSupport. Lo anterior permite escalar a un ataque de ransomware.

ClickFix: paso a paso

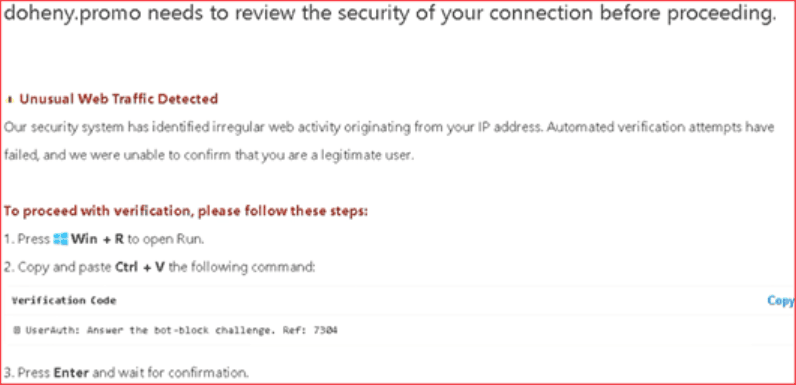

Los ataques de ClickFix típicamente empiezan con los actores de amenazas usando accesos no autorizados a sitios web legítimos para inyectar un JavaScript que obligue a la página a producir una verificación CAPTCHA o Cloudflare Turnstile. Esto incentiva la interacción de los usuarios y busca impedir el pensamiento crítico. Lo que sigue es un falso mensaje de error que indica que debe tomarse una acción para solucionarlo.

Ejemplo de un mensaje de error falso. Indica al usuario que copie datos que incluyen un script de PowerShell oculto y los pegue en el cuadro de diálogo Ejecutar de Windows (Win+R) para ejecutarlo. Fuente: CIS®

Como señala el Centro para la Seguridad de Internet (CIS®), las víctimas han reportado emails de phishing con enlaces que apuntan a servicios de confianza abusados —tales como subdominios de mkt.dynamics[.]com, r2[.]dev, o trycloudflare[.]com— que redirigen el tráfico a sitios web comprometidos. También puede lograrse a través de publicidad, ya sea a través de otros sitios comprometidos o el envenenamiento de SEO.

Tras pedir la verificación CAPTCHA falsa, basta con que la víctima pegue el comando en el cuadro de diálogo Ejecutar y presione [ENTER] para que inicie el pandemonio.

Algunos casos reales

Desafortunadamente, ClickFix no está limitado a un modus operandi estático.

Sekoia reportó una estrategia empleada por actores de amenaza norcoreanos. Estos buscan aplicantes a trabajos en compañías de criptomonedas. En esta campaña de «Entrevistas ClickFake», entregan a los candidatos pruebas que incorporan ClickFix. El objetivo es esparcir malware y robar información sensible con fines políticos.

ESET cita varios casos a lo largo de Latinoamérica. Estos incluyen los ataques a la Escuela de Ingeniería Industrial de la Universidad Católica de Chile y al Fondo de Vivienda Policial de Perú. Ambos son víctimas de la campaña denominada ClearFake.

¿Qué es FileFix?

Creado por el investigador de ciberseguridad mr.d0x en junio de 2025, FileFix funciona de forma similar a ClickFix. Sin embargo, hay una diferencia clave: FileFix busca que la víctima copie el comando en el Explorador de archivos (Windows File Explorer).

A diferencia del cuadro de diálogo Ejecutar, este es un programa que la gran mayoría de usuarios están más acostumbrados a utilizar. Adicionalmente, File Explorer puede ejecutar comandos del sistema operativo. En otras palabras, tiene funciones de carga.

Como señala Medium, la mayoría de los usuarios no saben que pueden ejecutar comandos desde la barra de direcciones de una ventana de carga. Al poner la etapa de ejecución en una interfaz tan común, FileFix no prende alarmas. El hecho de que no requiere un error o problema que actúe como «carnada» tan solo reitera su peligro.

FileFix: paso a paso

Un sitio de phishing convence al usuario de que debe subir un archivo para continuar. Al hacer clic en un botón aparentemente inofensivo, copia código malicioso de PowerShell en su portapapeles. Sus ojos vuelven a las instrucciones. Indican que debe pegar la «ruta de acceso de archivo» en la barra de direcciones del Explorador de archivos.

La receta para el desastre es tan simple como abrir el Explorador de archivos de Windows, presionar [CTRL] + [L] para enfocarse en la barra de direcciones, pegar la «ruta de acceso de archivo» a través de [CTRL] + [V] y presionar [ENTER].

También le puede interesar: ¿Cómo proteger mi teléfono del Spyware?

He aquí el truco: la parte visible de la ruta de acceso del archivo tan solo consiste en los últimos caracteres de un comando mucho más largo. Antes de la ruta de acceso se encuentra una cadena de espacios... y antes de eso está una carga de trabajo maliciosa. Los espacios no son un mero capricho estético. Impiden que el usuario vea algo sospechoso. Lo anterior se debe al espacio limitado de la barra de direcciones.

La carga de trabajo solo puede verse si se pega en un archivo de texto.

Un caso real

Acronis hizo seguimiento a un ataque de FileFix que se está haciendo pasar por una alerta de seguridad de Facebook. Como suele ser el caso, las víctimas recibieron un email falso. Este les advertía que su cuenta de Facebook había sido reportada y que debían tomar acciones antes de que fuera suspendida. Un enlace las llevaba a una página de phishing que simula ser Facebook Security con un botón para apelar.

Hacer clic en el botón hace que aparezcan instrucciones que informan que las reglas del equipo de Meta están en un archivo PDF. Luego se indica a los usuarios que peguen la ruta de acceso dentro de dicho archivo en el Explorador de archivos de Windows.

Dar [ENTER] inicia la descarga de StealC, un popular ladrón de información. Este malware puede robar contraseñas, cookies, llaves para billeteras de criptomonedas, tokens de nube, y datos almacenados en aplicaciones de mensajería y bases de datos.

Listo, ya sabe qué es y cómo funciona ClickFix y FileFix. ¿Pero cómo puede protegerse ante estos métodos de ingeniería social? ¡Nuestro próximo blog le explicará las estrategias y herramientas que debe tener en cuenta para evitar ser víctima!