Aprenda cómo protegerse ante ClickFix y FileFix

ClickFix y FileFix pueden ser un verdadero dolor de cabeza si no sabe cómo protegerse ante estos ataques de ingeniería social.

La razón por la que tanto ClickFix como FileFix —estrategias de ingeniería social que explicamos en este blog— son tan efectivas es porque pueden pasar desapercibidas para los mejores software antivirus y otras herramientas de seguridad. Lo anterior se debe a que las víctimas hacen la parte más pesada del trabajo por los hackers.

Aunque hay medidas que pueden tomarse para mitigar las primeras etapas de estos ataques, la mejor estrategia siempre será hacer pedagogía sobre las mejores prácticas contra la ingeniería social. Esto va más allá de mantenerse alerta ante emails no solicitados, y revisar las URL y dominios para verificar que la fuente es legítima.

También le puede interesar: ¿Qué es el Phreaking? Todo sobre la piratería telefónica y cómo prevenirla

¿Ve un pop-up de verificación con instrucciones? Cierre inmediatamente la página web. Sin importar qué, no interactúe con ella o siga sus instrucciones. ¿Le piden que abra una página del símbolo del sistema? ¡Eso significa peligro! Si no sabe qué hace un comando, no lo pegue. ¡Y no olvide informar a sus amigos, familiares y empleados!

¿Pero cómo proteger su TI ante ClickFix y FileFix? He aquí unas cuantas medidas.

Medidas contra ClickFix

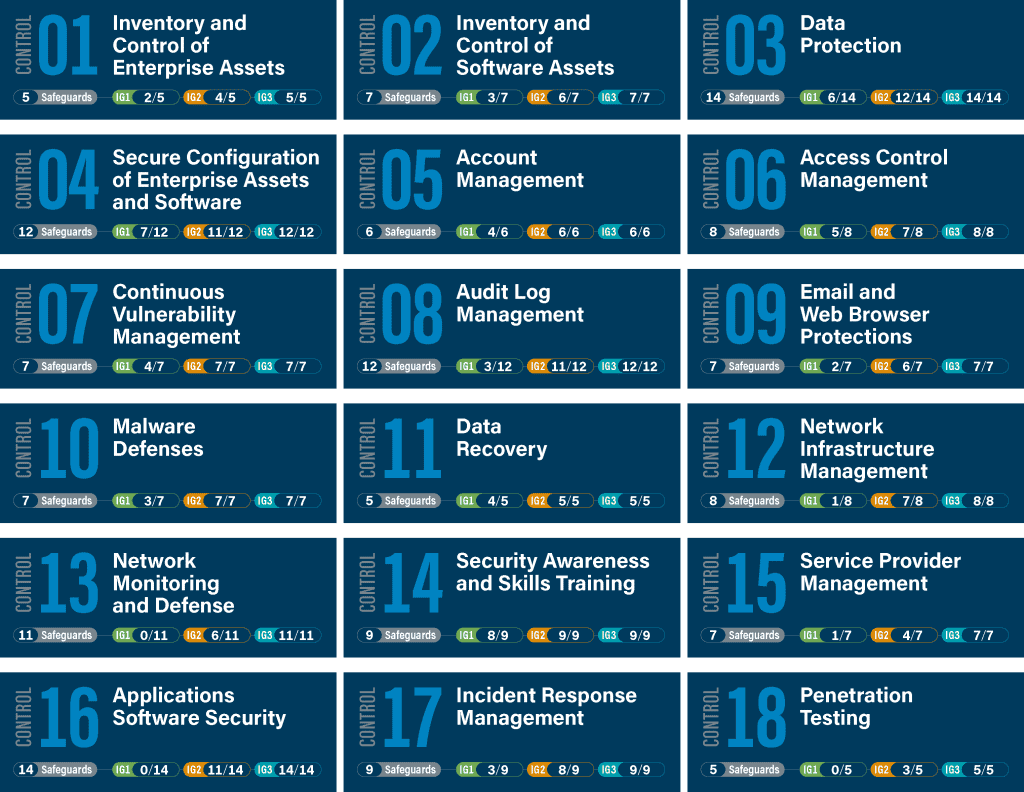

Controles CIS. Fuente: CIS®

En cumplimiento de los Controles CIS, MS-ISAC® recomienda lo siguiente para mejorar las defensas de la red contra malware que emplee la técnica ClickFix:

Restrinja la ejecución de PowerShell para usuarios estándar:

Configure la política de ejecución a ‘AllSigned’ o ‘Restricted’ para garantizar que solo los scripts autorizados puedan ejecutarse. Esto ayuda a bloquear scripts descargados o saboteados por los usuarios (en cumplimiento de los controles 2.3, 5.3 y 7.7 del CIS).

Emplee políticas de restricción de software o AppLocker para evitar el lanzamiento de PowerShell para usuarios que no sean administradores (en cumplimiento de los controles 4.8 y 7.7 del CIS).

Imponga control de cuentas de usuario (UAC). Esto requerirá credenciales de administrador para iniciar PowerShell (en cumplimiento de los controles 4.3 y 4.6 del CIS).

Controle el contexto de PowerShell con el Control de aplicaciones de Windows Defender (WDAC).

Despliegue WDAC con reglas de integridad de código que permitan que los administradores definan rutas de acceso confiables y bloqueen PowerShell si se ejecuta de forma sospechosa (en cumplimiento de los controles 2.3 y 7.7 del CIS).

Emplee un sistema de detección de intrusiones en la red (NIDS). Activará alertas de seguridad contra amenazas de red para la identificación y notificación de eventos maliciosos.

Cree listas blancas. Estas permitirán que su organización gestione activamente todos los activos de software en la red para que solo los software autorizados puedan instalarse y ejecutarse (en cumplimiento del Control 2 del CIS).

Lleve a cabo escaneos periódicos del sistema con su antivirus y garantice que dichas aplicaciones estén al día (en cumplimiento del Control 10 del CIS).

Permita que solo scripts de PowerShell firmados digitalmente puedan ejecutarse (en cumplimiento del Control 2 del CIS).

Asegúrese de que haya un adecuado registro de logs, particularmente para PowerShell como Transcript, Module y Script Block (en cumplimiento del Control 8 del CIS).

Medidas contra FileFix

A diferencia de ClickFix, bloquear el atajo [CTRL] + [L] no es ideal. Por un lado, esta combinación es usada con frecuencia en varias aplicaciones para diversos propósitos. Por otro lado, no impide que los usuarios accedan a la barra de direcciones del Explorador de archivos de Windows haciendo clic sobre ella. ¿Y qué impide que los atacantes provean instrucciones detalladas si los atajos están bloqueados?

La única defensa efectiva contra FileFix y ataques similares es una solución de seguridad y protección de datos como DataSecurity Plus. Con el fin de prevenir el ransomware y la fuga de datos, nuestra herramienta ofrece las siguientes funciones.

Monitoreo del copiado de archivos: garantice la seguridad de los datos controlando su movimiento en tiempo real y ejecutando scripts personalizados para responder ante acciones maliciosas, tales como la copia masiva de archivos y el movimiento de documentos críticos. Obtenga visibilidad de extremo a extremo con la auditoría del portapapeles y notificaciones instantáneas.

Auditoría de acceso a archivos: supervise el acceso a datos críticos, realice análisis de causa raíz y cumpla con las regulaciones de TI. Tener una visibilidad completa le ayudará a detectar anomalías y asumir un enfoque proactivo.

Monitoreo de estaciones de trabajo: obtenga visibilidad de la información de carga y descarga con un control exhaustivo de la seguridad de los terminales.

Análisis de permisos: evite la filtración de datos identificando archivos sobreexpuestos y a sus propietarios. Mantenga el principio de privilegio mínimo (PoLP).

Respuesta a incidentes: si identifica un ataque de malware en curso, puede bloquear las transferencias e incluso eliminar los archivos en cuarentena.

¿Quiere saber más sobre DataSecurity Plus? ¡Haga clic aquí! También puede descargar una versión de prueba gratuita e incluso pedir una demostración personalizada.